„Das Smartphone ist kein privates Werkzeug“ das wusste Jordi Baylina schon früh. Und dennoch schockierte ihn der Befund, den ein Bekannter des renommierten kanadischen Forschungslabors Citizen Lab ihm vor knapp zwei Jahren mitteilte.

„Er fragt mich nach einer merkwürdigen SMS von einer spanischen Behörde. Und ja ich erinnerte mich an eine solche Nachricht, der Absender war die spanische Steuerbehörde mit der Anzeige meiner Steuer-ID oder Sozialversicherungsnummer. Es stand darin dass es Neuigkeiten gebe, eine Notifizierung.“

Baylina klickte darauf, doch es war nur eine belanglose Webseite zu sehen. Weil er mal vor 10 Jahren eine kleine Vorgeschichte hatte mit den Ämtern, die aber längst bereinigt war, liess ihn die SMS nicht mehr los. Als er zu Besuch in seiner katalanischen Heimat war, entschloss er sich spontan beim Schalter vorbeizugehen.

Die Angestellten vor Ort waren ratlos. Sie hatten keine Ahnung von welcher Notifizierung er genau spricht.

Die SMS stammte nicht von der Steuerbehörde. Es war eine Fake-Identität, die Baylina dazu animieren soll auf einen verhängnisvollen Link zu klicken. Einen Link mit dem er sich einen Trojaner auf das Handy reinholte unverhofft: ein Trojaner namens Pegasus.

26 Mal versuchte der unbekannte Auftragsgeber Baylinas Smartphone „zu infizieren“, wie im Bericht von Citizen Lab (April 2022) nachzulesen ist. Es war klar dass bei dieser Hartnäckigkeit die AngreiferInnen früher oder später erfolgreich sein würde. Ausserdem: die Infektionsversuche seines Smartphones fanden fast alle „auf Schweizer Boden“ statt. Denn die Auftraggeber wussten genau Bescheid über seine Aufenthalte.

Inhalte

ToggleBekannt für sein Engagement in der Separatistenbewegung

Baylina pendelt schon seit einigen Jahren zwischen Barcelona und Zug. DNIP.ch traf Baylina an einem regnerischen Morgen in der Zentralschweizer Stadt. Er empfängt uns in Socken auf dem Spannteppich. Sein Büro befindet sich in einem offenen Co Working-Space in einem unscheinbaren Bürogebäude in Bahnhofsnähe. Hier tummeln sich viele Startups, die im Zuge der Crypto Valley-Offensive des Kanton Zugs ihren Hauptsitz hierher verlagerten. Auch Baylina.

Der Katalane ist ein umtriebiger und gleichzeitig umgänglicher Blockchain-Unternehmer. Er hat den technischen Lead bei Polygon, einem Startup das mit Etherum arbeitet. Baylina kann lang und ausführlich über die Zukunft von Wahlen, Finanzen, Demokratien reden: „Heutzutage glaubt man keinen politischen zentralen Autoritäten mehr, schaut doch auf Venezuela oder die USA. Den Leuten fehlt einfach das Vertrauen.“ Blockchain umgeht diese zentralen Autoritäten, denn: „am Schluss ist es reine Mathematik“. 2019 führte er seine Thesen vor einem grösseren Publikum an der renommierten Tech-Konferenz WebSummit in Portugal aus, ein Video dazu findet sich auf Youtube.

Doch diese revolutionären Ansichten über den Staat der Zukunft sind wohl kaum der Grund, weshalb er politisch ins Visier gelangte. Dennoch sind seine Meinungen zu Technologie sachverwandt mit einem anderen heiklen Thema, wie er selber glaubt: Der Katalane bezeichnet sich selbst als libertär, und möchte Wahlen und Demokratien von Grund auf neu organisieren. Baylina sagt: „Ich vertrete bei Konferenzen oft die Ansichten dass ich Gemeinschaften wichtiger finde als Nationalstaaten“.

Damit deutet er auch sein Engagement in der Separatistenbewegung an. Baylina ist regelmässig mit Carles Puidgedemont in Kontakt. Der ehemalige Separatistenführer und heutiger Abgeordneter des EU-Parlaments lebt in Brüssel im Exil und wird von der spanischen Regierung gesucht.

Mit seinen politischen Aktivitäten sowie seinen Beratungstätigkeiten für ein bestimmtes eVoting-Startup scheint Jordi Baylina den spanischen Behörden immer mehr ein Dorn im Auge geworden zu sein. Er beriet Vocdoni, ein Open Source-Projekt für anonyme und sichere Online-Wahlen, das von der katalanischen kulturellen Vereinigung Òmnium bei internen Wahlen eingesetzt worden ist. Anders kann er es sich nicht erklären weshalb jemand so dringend dringend daran interessiert wäre, seine privatesten Nachrichten auf Whatsapp sowie diejenige seiner Familien und seiner Kontakte mitlesen zu können.

Auch das Forschungslabor Citizen Lab schreibt über Baylinas folgende Stichworte: „Blockchain developer and digital activist, defends the Catalan cause from Switzerland.“

Swiss, Swisscom und Schweizer NGO gefaket

Baylina ist kein Einzelfall. Noch 62 andere Vertreterinnen der Separatistenbewegung, zivilgesellschaftlichen Organisationen, des EU-Parlaments sowie deren Familienangehörige wurde von dem NSO-Kunden ausspioniert. Die ForscherInnen nennen ihren Report deshalb: #CatalanGate.

Das Smartphone von Baylina sowie auch dasjenige der katalanischen Politikerin Marta Rovira, die sich ebenfalls in der Schweiz aufhält, wurden beide mit der Pegasus-Spyware infiziert. Wird der Pegasus-Trojaner auf das Handy geschleust, sitzen Angreiferinnen quasi neben den Opfern und sehen ihnen 1:1 auf dem Bildschirm. Es werden Nachrichten, Emails mitgelesen, auf den Kalender zugegriffen. Kurz: man ist gegenüber dem unsichtbaren Spion nackt, denn dieser „sitzt“ im Smartphone drin. (Baylina erhielt zusätzlich noch einen Link des vermeintlichen Absenders Mobile World Congress in Barcelona, einem der wichtigsten Tech-Konferenzen weltweit, der ebenfalls gefaket wurde. Beim SMS-Link handelte es sich um Candiru, die Spyware eines anderes israelischen Unternehmens. Mit Candiru lassen sich auch eingehende Nachrichten vor Verschlüsselung bei der Messenger-App Signal ausleiten an die AngreiferInnen. Die Vermutung liegt nahe dass der NSO-Kunde vermutlich auch derselbe ist wie bei Candiru).

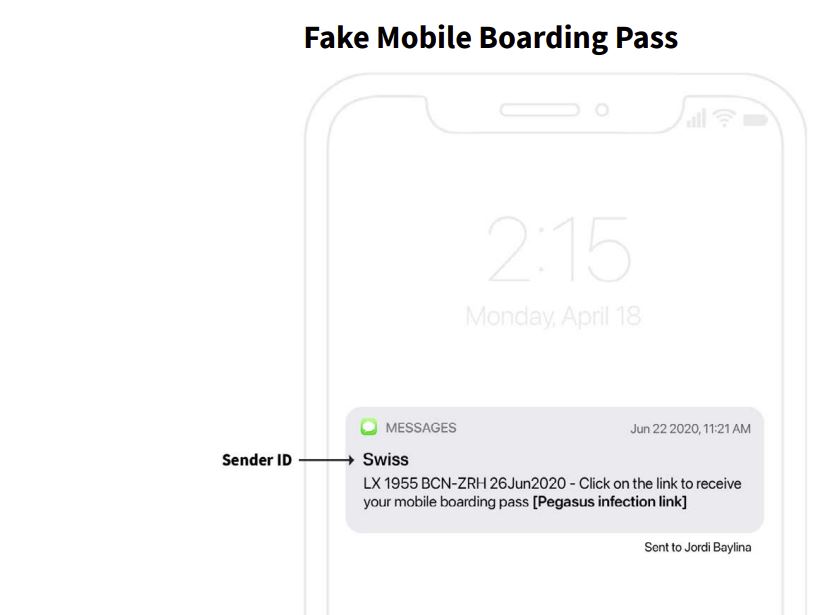

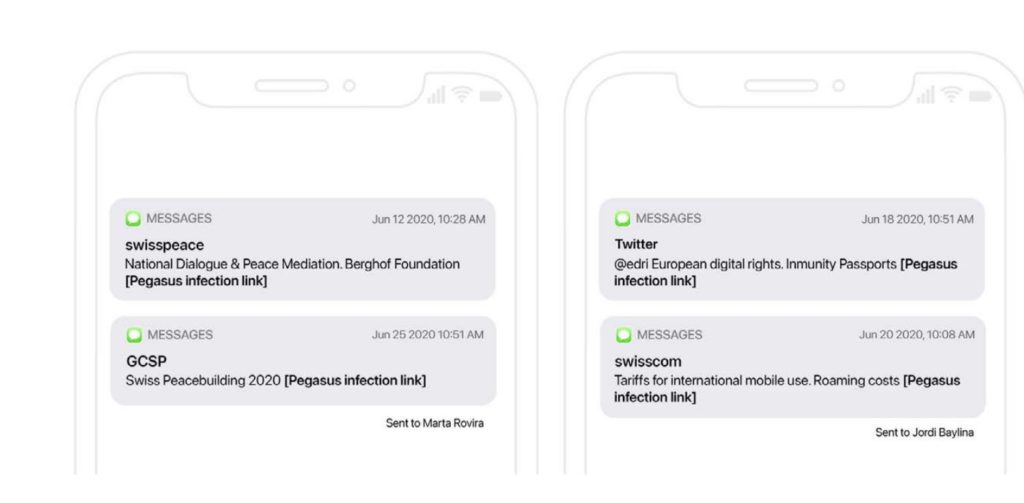

Interessant bei diesen Attacken sind die höchst personalisierten Informationen, in denen die Angreifer vorgaben den Telekomkonzern Swisscom, die Fluggesellschaft Swiss oder die NGO Swisspeace zu repräsentieren. Oder in einem Fall auch die NGO Europäische Digital Rights EDRi. Das Perfide: Die AngreiferInnen nutzten also den Umstand dass Baylina in der Schweiz gewisse SMS womöglich lesen und anklicken würde, da sie logistische Dinge betreffen. Sie wussten über Reiseplanung, Arbeitstätigkeiten und Interessen ihrer Opfer genauestens Bescheid.

Besonders perfide: Die AngreiferInnen waren ebenfalls darüber im Bild darüber dass Baylina zum Beispiel in 24 Stunden in ein Flugzeug steigen wird, und schickten ihm deshalb via SMS einen vermeintlichen Mobile Boarding Pass zu. Natürlich handelte es sich dabei nicht um sein Flugticket, sondern um einen präparierten Link mit dem er sich direkt die Spyware aufs Handy lud, die Citizen Lab-ForscherInnen schreiben dazu: „Die Textnachrichten wiesen auf eine Gruppe von Domains hin, die wir durch Internet-Scans und Fingerprints als „Pegasus-Infektionsinfrastruktur der NSO-Gruppe“ identifizieren konnten.“ Die NSO Group mietet regelmässig operative Infrastruktur und Server in ganz Europa unter Verwendung pseudonymer E-Mail-Konten und Zahlungsmethoden.

Das Problem bei Phishing-SMS ist systembedingt: SMS-Sender IDs lassen sich faken, die Telekomkonzerne überprüfen und authentifizieren die Absender nicht auf Echtheit. Daher war es ein Leichtes sich als Fluggesellschaft Swiss auszugeben. Baylina mag sich nicht an andere Angriffsarten wie Zero Click-Attacken erinnern, wie man sie sonst aus der Pegasus-Berichterstattung kennt: etwa über Whatsapp-Anrufe oder iMessage-Nachrichten, in denen bekannte Lücken bei iPhones ausgenutzt worden sind. Und bei denen eben genau gar kein Klick nötig war, sondern einfach nur der Erhalt der Nachricht (damit die Schadsoftware aufgespielt wird aufs Handy).

Aber die Tatsache dass jemand so genau Bescheid wusste über Aufenthaltsorte, Reiseplanung, Affinitäten und Interessen, lässt unterschiedliche Erklärungsversuche zu. Es ist kein Geheimnis dass der spanische Geheimdienst sowie die Zentralregierung selbst im Verdacht stehen, die AuftraggeberInnen hinter den Spähaktionen zu sein.

Spanien hat eine längere Vorgeschichte was digitale Spionage angeht.

So hat die spanische Bundespolizei 2010 die Überwachungssoftware der italienischen Firma Hacking Team gekauft. 2015 wurde ebenfalls ein spanischer Kunde der Münchner Spyware-Firma FinFisher identifiziert. Und die Regierung ist offiziell ein Kunde der israelischen NSO Group (die hinter der Spyware Pegasus steht), wie die Zeitung EL PAIS im Jahr 2020 herausgefunden hat. Schon damals gab es erste Enthüllungen über ausspionierte Katalaninnen, die politisch exponiert sind (die damalige Sicherheitslücke drehte sich um Whatsapp).

Woher wussten nun die Angreiferinnen (mutmasslich spanische Behörden) so gut Bescheid über Baylinas Lebensalltag?

- Es gibt zum Beispiel die Passenger Name Record PNR-Liste, worauf Strafverfolgungsbehörden verschiedener Länder Zugriff haben. Darin aufgelistet sind Vorname- und Nachname, Kontaktdaten (Email und Telefonnummer), Zahlungsinformationen. Die Schweiz und alle EU Staaten haben darauf Zugriff. (Zweck dieser Liste ist Terrorprävention)

- Baylina hat zwar zwei SIM-Karten in seinem iPhone. Er mag sich nicht erinnern ob er aus Versehen vergass die Swisscom-Karte zu aktivieren bei der Ankunft in der Schweiz und der spanische Telekomkonzern deswegen auch über seinen Aufenthalt im Bilde war. Denn natürlich wird die Information über seinen Aufenthaltsort bei Einbuchung des Swisscom-Funkmasts übermittelt an den spanischen Provider (um das Roaming abzurechnen). Es bleibt daher unklar wie genau die Auftraggeberinnen wie möglicherweise der spanische Geheimdienst Baylina getrackt haben, wenn er in der Schweiz gleich nach Ausstieg aus dem Flugzeug auf die SIM-Karte der Swisscom wechselte. Fakt ist: auch in Spanien gilt seit Längerem ein Vorratsdatenspeicherungsgesetz. Mobile Standortdaten müssen 12 Monate lang aufbewahrt werden. Über die genaue Übermittlung des lokalen Standorts an die Angreiferinnen kann nur spekuliert werden.

- Oder: Die Angreifer kamen einfach via Phishing-Emailkampagne an viele Daten von Baylina heran, wie etwa seine Telefonnummer. Via Social Engineering-Strategie und OSINT-Wissen über Baylina erhielten die Angreifer dann noch weitere Informationen.

Vermutlich ist es am Schluss eine Mischung aus allen Ansätzen. Die spanischen Überwachungsgesetze erfordern die Speicherung von Standortdaten, die an staatliche Behörden und Geheimdienste weitergegeben werden, den Rest klaut man sich open source zusammen. Und bei 26 derart ausgeklügelten und personalisieren Angriffen geht der Fisch irgendwann mal auch ins Netz: laut dem Bericht von Citizen Lab hat Baylina unwissend 8 Mal auf die infizierten Links geklickt zwischen Oktober 2019 und July 2020. Und wurde damit gehackt.

Auch die ehemalige katalanische Abgeordnete Marta Rovira wurde gezielt angegriffen während ihrer Aufenthalte in der Schweiz. Einmal fand eine SMS-Impersonation der Organisation Swisspeace und des Geneva Center for Security Policy statt. Ob die Angriffe erfolgreich waren oder nicht, geht aus dem Bericht nicht hervor. Rovira war für eine Kontaktanfrage nicht erreichbar.

Baylina ist ruhig wenn er von all diesen gruseligen Aktionen erzählt, die man sonst nur aus Netflix-Serien kennt. Er hat sich sich damit arrangiert, dass er ausgespäht wurde. Oder vielleicht immer noch im Visier ist. „Du lernst damit zu leben, ich werde deswegen nicht mein Leben ändern.“

Pegasus und die Schweiz: Schauplätze und Auftragsgeber

Langsam fügen sich immer mehr Puzzle-Teile zur Rolle der Schweiz in der europäischen Causa Pegasus zusammen: Dass es über das Swisscom-Netz zu Angriffen gekommen ist, ist bereits aus einem früheren Citizen Lab-Bericht von 2018 bekannt. Damals fanden Tests von Schweizer Bundesbehörden mit der Software statt, eine 100% Bestätigung wie lange und ob Pegasus offiziell eingesetzt worden ist gibt es nicht. Und auch Ana Gabriel, katalanische Politikerin der Separatistenbewegung und früher in Genf lebend, wurde im selben Jahr Opfer von Pegasus. Amnesty Tech fand wiederum heraus, dass Server der Lausanner Firma Akenes SA genutzt und missbraucht wurden für die Infektionsinfrastruktur, ebenfalls im Jahr 2020.

Die Rolle der offiziellen Schweiz ist zwar noch unklar, ob sie wirklich eine Kundin der NSO Group ist oder war, ist bis dato unbekannt. Eine Delegation des EU-Untersuchungsausschuss fand nach einer Reise nach Israel heraus, dass derzeit 22 KundInnen (vermutlich Behörden) aus mindestens 12 EU-Staaten noch mit Pegasus opererieren. Wie es genau weitergeht, ist unklar. Verschiedene EU-Abgeordnete und eine breite Allianz drängen auf EU-weites Moratorium für ein Verbot von Staatstrojanern.

Dafür ist die unrühmliche Rolle des Schweizer Finanzplatzes von Pegasus-Spyware kürzlich enthüllt worden: Kreditgeberin Credit Suisse drängte die NSO Gruppe, der viele Kundinnen nach den Enthüllungen im Jahr 2021 davonliefen und die zudem auf die Sanktionsliste der USA gesetzt worden ist, dazu, ihre Produkte an allerlei shady und autoritäre Diktaturen weiterzuverkaufen. „Die Aufforderung taucht in einem Brief auf, den Anwälte der US-Kanzlei Willkie Farr & Gallagher im Namen der CS und weiterer NSO-Gläubiger verfasst haben sollen. Dazu gehört dem Vernehmen nach auch der New Yorker Hedgefonds Senator. Das Schweizer Finanzinstitut hatte zusammen mit der US-Investmentbank Jefferies einen Kredit von 510 Millionen Dollar gewährt, damit die beiden NSO-Gründer ihre Firma übernehmen konnten.“ schreibt der Tages-Anzeiger auf Basis der Recherche der Financial Times (Paywall).

Wurde Schweizer Gesetz gebrochen?

Fazit: Wir wissen dass ein Einschleusen von Trojanern nicht selbstverschuldet ist, denn die Angreiferinnen nutzen Sicherheitslücken aus in denen ohne Zutun des Opfers – also ohne jegliche Interaktionen wie Klicken- die Spionagesoftware aufgespielt werden werden kann. Aber auch bei SMS-Attacken mit „infizierenden Links“ kann man sich wenig vorwerfen lassen, wie der Fall von Baylina zeigt. Die Angreifer wissen über jede Station und Termin Bescheid, sie suchen Opportunitäten um vermeintliche Links schmackhaft zu machen.

Victim Blaming ist daher so oder so nicht angebracht.

Es herrscht ausserdem wenig Transparenz darüber wer ausser Spanien, Polen, Ungarn, Deutschland wirklich zu den KundInnen der EU zählt. (Auch ist unklar ob die Schweiz immer noch mit Pegasus operiert, entsprechende Nachfragen laufen mit Verweis auf „Landes- und Sicherheitsinteressen“ ins Leere). Und solange dies nicht bekannt und die Pegasus-Spionageaktionen nicht vollständig aufgeklärt werden, werden Baylina, Gabriel und Rovira nicht die letzten Opfer in der Schweiz von Spyware sein.

Die ForscherInnen hielten sogar fest dass diese Angriffe womöglich Schweizer Gesetz verletzt haben könnten.

„Targeting was also observed in Switzerland, which notably included impersonating Swiss organisations, including a government-supported foundation, raising further questions about the disregard for Swiss law.„

Die ForscherInnen von Citizen Lab in ihrem Bericht „CatalanGate“

Ob die Schweizer Bundesbeamten den CitizenLab-Bericht auch gelesen haben? Sie haben auf jeden Fall noch eine Woche Zeit, um sich die richtigen Fragen zu überlegen: denn am 5. und 6. September tagen 60 Europaratsmitglieder in der Schweiz.

Ein Traktandum lautet dabei: „Pegasus and similar spyware and secret state surveillance“

2 Kommentare

Schöner Text, Danke! Sehr wichtiges Thema, das sonst kaum behandelt und so getan wird, als sei Spanien eine normale Demokratie. Dass Rovira wegen absurder Rebellion und Aufruhr-Vorwürfe, wegen der friedlichen Durchführung eines Referendums im Schweizer Exil ist sollte Frau aber erwähnen. Ihr Parteikollege und ERC-Chef Junqueras wurde dafür in Spanien zu 13 Jahren Haft verurteilt. Weder Belgien, noch Deutschland noch UK liefern Katalanen wie Puigdemont aus, weil unabhängige Gerichte keine Beweise dafür vorgelegt bekommen. Ah, Gabriel ist zum guten Glück kürzlich aus dem Exil in ihre Heimat zurückgekehrt. Ihr wurde nur Ungehorsam von der stark politierten spanischen Justiz vorgeworfen.

Vielen Dank für die Ergänzungen, die mir nicht bekannt waren.