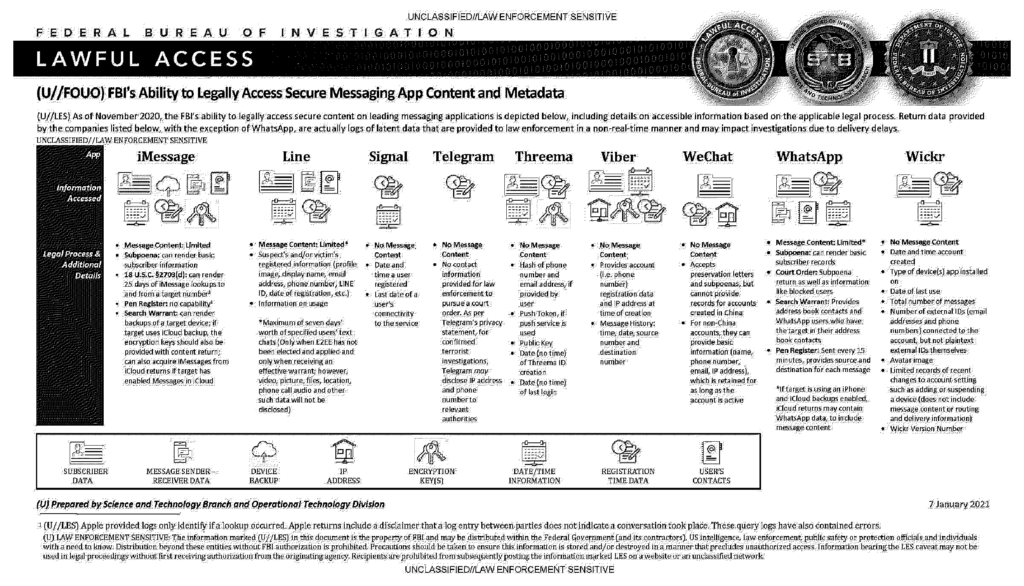

Rolling Stone (das Magazin, nicht die Rockband fast gleichen Namens) hat Zugriff auf ein FBI-Dokument enthalten welches aufzeigt, auf welche Daten von beliebten Messenger-Apps das FBI mit rechtlichen Mitteln („lawful access“) zugreifen kann.

Inhalte

ToggleDie Verschwiegenen

Zuerst die gute Nachricht: Auf die landläufig als sicher verstandenen Messenger von Signal und Threema hat das FBI auf legalem Weg kaum Zugriff. Beide kennen den Zeitstempel (bzw. das Datum) der Account-Registrierung und des letzten Zugriffs, Threema dazu noch einen Hashwert der Benutzer-Telefonnummer (sofern der Benutzer eine hinterlegt hat) und den Public Key der End-to-end-Verschlüsselung, aber damit hat es sich dann auch. Metadaten wie Adressbücher oder Verkehrsdaten, oder sogar Nachrichteninhalte? Fehlanzeige, diese Daten haben die beiden Anbieter schlicht nicht gespeichert. Signal hat dies vor einigen Wochen in einem Blogpost detaillierter beschrieben.

In dieselbe Gruppe gehört Telegram, allerdings kommt hier eher die Undurchsichtigkeit des Anbieters zu tragen. So beklagt das FBI im Dokument, dass das Unternehmen keine Kontaktinformationen publiziert an welche man einen Gerichtsbeschluss oder Durchsuchungsbefehl zustellen könnte. Das wirkt eher ein Stückchen wie rechtliche „Security by Obscurity“ als eine effektive Absicherung gegen staatliche Neugier. So gibt Telegram zumindest an, in berechtigten Fällen Telefonnummern und IP-Adressen von Benutzerinnen auszuhändigen (Telegram Privacy Policy, Abschnitt 8.3). Da die dazu benötigten Schlüssel aber als Teilstücke in verschiedenen Staaten liegen, wären entsprechende Gerichtsurteile in mehreren Staaten notwendig.

Die Mitläufer

Den Messengern Viber, WeChat und Wickr kann man zugute halten, dass keiner der drei Zugriff auf die Nachrichteninhalte erlaubt. So richtig verschwiegen sind sie allerdings auch nicht, denn:

- Bei Viber erhält das FBI nicht nur Zugriff auf die Telefonnummer des Benutzers sondern auch auf die Metadaten (Zeitstempel, Sender, Empfänger) der gesamten Kommunikation

- WeChat liefert dem FBI auf entsprechende Anfrage für nicht-chinesische Accounts einige grundsätzliche Daten über die Benutzerin (Name, Telefonnummer, Emailaddresse etc), Daten über chinesische Accounts stellt der Betreiber dem FBI auch bei US-amerikanischen Gerichtsurteilen nicht zur Verfügung. Damit wäre die App zumindest im Kontext „was sieht das FBI?“ durchaus interessant. Ob und wie der Zugriff durch chinesische Ermittler möglich ist, steht aber auf einem anderen Blatt.

- Wickr schlussendlich gibt zwar keine Metadaten über den Datenverkehr preis, verrät aber das eine oder andere interessante Detail über den Account selbst. Interessant für weitere Schritte dürfte zum Beispiel das Avatar-Bild sein, oder je nach Ermittlungskontext auch die Zahl der erhaltenen Messages oder die Zeitpunkte an denen ein Gerät zu einem Account hinzugefügt wurde.

Die Top-Favoriten

Wenig überraschend schwingen iMessage und WhatsApp bezüglich Offenheit gegenüber dem FBI deutlich obenaus, zusammen mit dem Nischen-Anbieter Line. Hier kann das FBI mittels Gerichtsbeschluss auf ein umfangreiches Set an Meta-Daten zugreifen und bekommt – und das ist die dicke Post – unter Umständen sogar Zugriff auf den Nachrichten-Inhalt. Ausserdem fällt auf, dass…

- WhatsApp nicht nur das Adressbuch des überwachten Benutzers preisgibt sondern auch die Namen sämtlicher Benutzerinnen welche diesen Benutzer in ihrem Adressbuch führen. Wem das wenig brisant erscheint, kann sich ja mal vorstellen, was in einem bezüglich Abtreibungen höchst restriktiven Staat wie Texas passiert, wenn die Staatsanwaltschaft zB die Informationen zum WhatsApp-Account einer Abtreibungsklinik einfordert (und so auch gleich noch die Liste sämtlicher Benutzerinnen erhält welche deren Nummer in den Kontakten haben),

- iCloud-Backups von iPhones ein Sicherheitsrisiko darstellen da diese nach wie vor unverschüsselt erfolgen (bzw. Apple auf die Inhalte zugreifen kann). iMessage-Unterhaltungen sind daher defacto kaum geschützt, ebensowenig wie WhatsApp-Chats sofern der Benutzer einen Backup seines Chats in iCloud macht (analoges Problem wie der Anfang November beschriebene Zugriff über einen Google Drive-Backup).

- WhatsApp ein sogenanntes Pen Register führt (quasi ein Protokoll sämtlicher Sender/Empfänger) auf welches Ermittlungsbehörden mittels Überwachungsauftrag Zugriff haben (und womit sie dann quasi in Echtzeit die Verkehrsdaten auslesen können),

- Auch bei Line Benutzerinnen die End-to-end-Verschlüsselung explizit einschalten müssen, sonst liegen die Chats der letzten sieben Tage ungeschützt vor.

Interessant hierbei ist, dass sowohl Apple wie auch Facebook in der Öffentlichkeit mit einem Bekenntnis zu Datenschutz auftreten. Während man dies bei Facebook angesichts der übrigen Geschäftspraktiken noch weitgehend als Marketing-Gag abtun kann, ist es bei Apple Teil des Markenversprechens. Umso unverständlicher ist es, dass es das Unternehmen selbst nach Jahren der Kritik nicht schafft, iCloud-Daten in allen Fällen so zu verschlüsseln dass auch Apple selbst nicht darauf zugreifen kann.

Schlussfolgerungen

Unterm Strich bestätigt also das Dokument des FBI das was eigentlich schlicht gesunder Menschenverstand ist: Informationen die man nicht besitzt, kann man auch unter Zwang nicht herausrücken. So schneiden Signal und (mit leichten Abstrichen) Threema aus Datenschutz-Optik mit Abstand am besten ab; Telegram kann zwar auch kaum Daten mit dem FBI teilen, ist aber nicht zwingend end-to-end verschlüsselt. Zumindest in USA muss man andererseits davon ausgehen, dass iMessage und WhatsApp für den FBI keine signifikante Hürde darstellen.

Das Dokument zeigt aber auch, dass der von Seiten von Ermittlungsbehörden immer wieder erhobene Vorwurf, end-to-end-verschlüsselnde Messenger würden Verbrecher begünstigen, oft jeglicher Grundlage entbehrt. Solange Platzhirsche wie WhatsApp und iMessage grosszügig Zugriff gewähren dürften Ermittlungen kaum stark eingeschränkt sein. Daher ist auch die Forderung nach immer mehr, mehr und noch mehr Daten nicht haltbar.

PS: Das obige deckt nur die rechtlichen Möglichkeiten („lawful access“) ab. Ob und wie ergiebigere Zugriffe via Backdoors und Software-Lücken möglich sind, bleibt davon unberührt.

PPS: Apple hat iMessage schon vor einiger Zeit in Message umbenannt. Wir haben hier den alten Begriff verwendet um im Text Verwechslungen zwischen dem Produkt/Protokoll im speziellen und Messenger-Apps im allgemeinen zu vermeiden.