Evoting hat in der Schweiz eine bewegte Geschichte hinter sich: Nachdem sowohl der Kanton Genf als auch die Post nach ersten Versuchen ihre Software wieder zurückziehen mussten, hat die Post in den letzten Jahren das System überarbeitet und unter Einbezug von Öffentlichkeit und Wissenschaft weiterentwickelt. Für die Parlamentswahlen im Herbst soll es nun in interessierten Kantonen zum Einsatz kommen.

- Am als Testlauf deklarierten Abstimmwochenende vom 18.6.23 in den Kantonen Basel-Stadt, St. Gallen und Thurgau etwas über 4’200* StimmbürgerInnen elektronisch (d.h. mit dem überarbeiteten eVoting-System der Post) abgestimmt. In Basel-Stadt und Thurgau waren nur AuslandschweizerInnen fürs eVoting zugelassen, dort haben 50-55% der Stimmenden den digitalen Kanal gewählt.

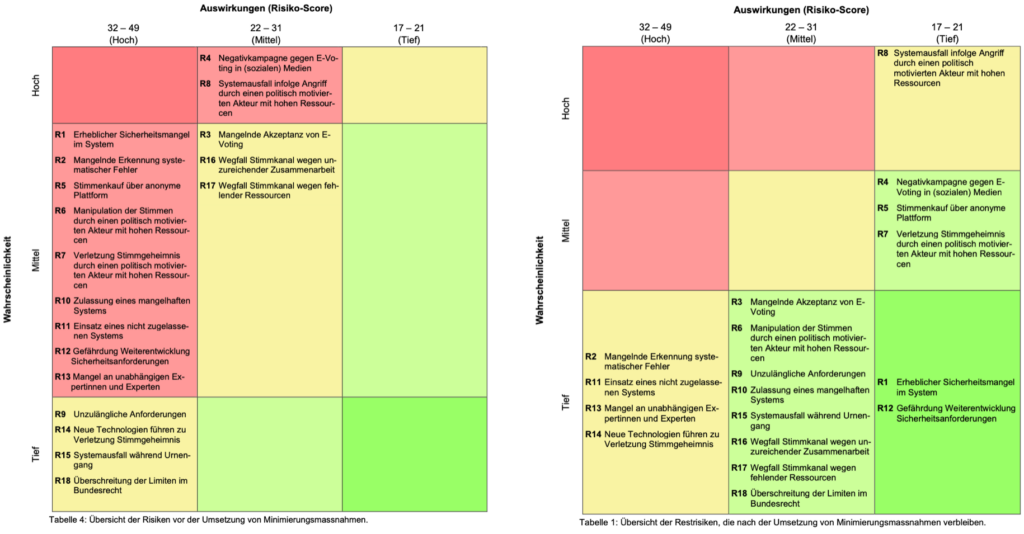

- Ende Juli hat die Bundeskanzlei ihre «Risikobeurteilung Vote électronique der Bundeskanzlei 2023» veröffentlicht, welche zusammen mit den entsprechenden Beurteilungen der beteiligten Kantone eine der Voraussetzungen für die eVoting-Nutzung darstellt.

*Korrektur: Wir hatten hier ursprünglich von 20’000 StimmbürgerInnen geschrieben welche elektronisch abgestimmt haben. Ein späteres Lesen der entsprechenden Statistik hat gezeigt, dass wir hier die Zahl der Stimmenden mit derjenigen der elektronisch stimmenden verwechselt haben.

Also Ende gut, alles gut? Wir haben die Risikobeurteilungen genauer angeschaut.

Eingeschoben findet sich im folgenden Text ein potentielles eVoting-Angriffsszenario. Die grünen Blöcke beschreiben jeweils, was passierten könnte, die gelben gehen auf die Hintergründe ein. Eine gesamthafte Einordung folgt am Schluss des Artikels.

In zwei Monaten steht in der Schweiz eine heiss umkämpfte Abstimmung an: Soll die Schweiz der EU beitreten? Gerade eben haben alle AuslandschweizerInnen eine Email erhalten, welche sie im Namen eines bekannten Umfrageinstituts per enthaltenem Link zu einer Abstimmungsbefragung einlädt.

Die Email-Adressen stammen aus dem Darknet, und die Email kommt von einem unbekannten Akteur der auf diese Weise herausfinden will, welche im Ausland wohnhaften StimmbürgerInnen für bzw. gegen einen EU-Beitritt stimmen wollen. Die Email-Adressen von Auslandschweizern sind spätestens seit dem CHmedia-Hack kein Geheimnis mehr, und selbst ohne diesen können sich interessierte Kreise die passenden Daten aus den diversen Account-Leaks der letzten Jahre zusammenziehen. Und mit der Fake-Abstimmungsbefragung kommt man dann, so die angeschriebenen daran teilnehmen, sehr einfach an eine verlässliche Prognose über das zu erwartende Abstimmverhalten.

Oder mit anderen Worten: Als Resultat erhält unbekannte Akteur eine Liste aller Auslandschweizer zusammen mit der Information, wer pro oder contra EU-Beitritt votieren wird.

Inhalte

ToggleHintergrund

Auslöser der Risikobeurteilungen von Bundeskanzlei und Kantonen ist ein von diesen definierter Massnahmenkatalog zur Wiederaufnahme des eVotings. Dieser sieht als Massnahme B.5 die «Erarbeitung und Umsetzung eines neuen Vorgehens für die Risikobeurteilungen für vollständig verifizierbare Systeme» vor, welche von allen Akteuren (Bundeskanzlei, beteiligte Kantone und Post) umgesetzt werden muss. Seit einigen Wochen liegen die Risikobeurteilungen vor, mit der Publikation der BK-Einschätzung erachtet die Bundeskanzlei die Massnahme als umgesetzt.

Die Beurteilungen enthalten unter anderem auch Risiken wie zum Beispiel den Rückzug der Post als eVoting-Anbieter (und den damit verbundenen Wegfall des eVoting-Kanals). Wir konzentrieren uns im Folgenden aber primär auf Risiken im Bezug auf die Korrektheit des Abstimmresultats und das Vertrauen in dieses.

Risikobeurteilung durch die Bundeskanzlei

Vergleicht man die Risikobeurteilung vor und nach Umsetzung der beschlossenen Massnahmen, so sind die Veränderungen augenfällig und durchs Band positiv.

In ihrer Einschätzung kommt die Bundeskanzlei also zum Schluss, dass sämtliche bekannte Risiken soweit reduziert werden konnten, dass das Restrisiko entweder eine tiefe Eintretenswahrscheinlichkeit und/oder eine geringe Auswirkung hat. Schaut man sich die Massnahmen allerdings im Detail an, stellt man bei vielen davon fest, dass sich die „Verbesserung“ stark durch das Schaffen von zusätzlichen rechtlichen Anforderungen und Rahmenbedingungen ergibt.

Ein gutes Beispiel hier ist das Risiko 8 («Systemausfall infolge Angriff durch einen politisch motivierten Akteur mit hohen Ressourcen»), welches die Bundeskanzlei mit «Ein politisch motivierter Akteur mit hohen Ressourcen mobilisiert seine Ressourcen und es gelingt ihm, das Ergebnis des Urnengangs zu beeinflussen, indem Stimmberechtigte von der Stimmabgabe abgehalten werden.» umschreibt und mit dem wohl DDoS-ähnliche Angriffe gemeint sind (ebenfalls denkbare massive Negativ-Kampagnen zu eVoting insgesamt, sind mit Risiko 4 abgedeckt).

Weitere Beispiele dazu sind neue rechtliche Anforderungen bezüglich Meldepflichten und Selektion von vertrauenswürdigem Personal. Dass dies das Risiko senkt, dass ein Angriff nicht oder zu spät entdeckt wird, liegt auf der Hand. Sie ändern aber weder etwas an Motivation und Mittel eines ressourcen-starken Akteurs noch an der (hoffentlich) vorhandenen Resilienz des eVoting-Systems gegen genau solche Angriffe.

Dieses Muster zieht sich durch alle ausgewiesenen Risikoreduktionen: Die bessere Bewertung basiert praktisch in allen Fällen auf einer ganzen Reihe von rechtlichen Massnahmen, sei das auf Gesetzes- oder auf Verordnungsebene. Diese Massnahmen sind sicher berechtigt, aber teilweise schlicht in Gesetzesform gegossener gesunder Menschenverstand. Oder hätte jemand erwartet, dass das für den Betrieb eines eVoting-Systems eingesetzte Personal keine rechtlichen Vertrauensanforderungen erfüllen muss? Es ist daher kein Wunder, dass sich die Liste der Restrisiken (also denen welche trotz tiefer Eintretenswahrscheinlichkeit oder geringen Auswirkungen noch bestehen) teilweise so liest, wie die Befürchtungen welche von Kritikern dem eVoting von Anfang an entgegengebracht werden.

Dazu einige Beispiele aus dem Masnahmenkatalog:

Zu Restrisiko von Risiko 2 («Mangelnde Erkennung systematischer Fehler») hält die Bundeskanzlei fest:

Die Stimmberechtigten werden in den ihnen zugestellten Informationen explizit aufgefordert, ihre Codes zu prüfen. Ausserdem werden sie aufgefordert, Fälle von falsch angezeigten Codes über einen zu diesem Zweck zur Verfügung gestellten Kanal zu melden. Damit kann verstärkt sichergestellt werden, dass allfällige Manipulationen aufgedeckt würden und dass betroffene Stimmberechtigte das Problem entdecken, bevor sie ihre Stimme definitiv abgeben.

Hier geht es darum, ob und wie Stimmberechtigte prüfen, dass ihre Stimme korrekt vom eVoting-System angenommen wurde (bildlich gesprochen „korrekt in der Urne gelandet ist“). Funktional ist das so gelöst, dass jeder Stimmberechtigten individuelle Prüfcodes für sein Ja bzw. sein Nein erhält und das eVoting-System diese nach Stimmabgabe ebenfalls anzeigt (der Stimmberechtigte muss also die Anzeige mit seinen Codes in den Abstimmunterlagen vergleichen). Damit diese Prüfcodes ihre Schutzwirkung entfallen können, müssen Stimmberechtigte also a) die Kontrolle vornehmen und b) im Falle einer Abweichung die ihnen hoffentlich bekannte Hotline des Kantons anrufen.

Das alles ist quasi eine der Grundfunktionen von eVoting, die BK geht davon aus, dass verstärkte Information der Stimmberechtigten dazu führt, dass Abweichungen auch effektiv gemeldet werden. Das kann man sich allerdings zu recht fragen (vor allem nach dem z.B. zehnten Urnengang ohne Probleme dürfte der Kontrollwille bei den meisten nachlassen).

Sowohl Risiko 3 («Mangelnde Akzeptanz von E-Voting») wie auch Risiko 4 («Negativkampagne gegen E-Voting in (sozialen) Medien») beziehen sich auf die Vertrauenswürdigkeit des eVoting-Kanals, also insbesondere darauf, ob eVoting-Resultate von den Stimmberechtigten als korrekt akzeptiert werden. Als Restrisiko auswiesen wird

Mit einer kontinuierlichen, sachlichen und transparenten Kommunikation kann einer voreingenommenen Kommunikation am besten entgegengewirkt werden. Damit können zwar nicht bereits voreingenommene Personen überzeugt werden, aber es sollte ermöglicht werden, dass sich interessierte Personen ein objektives Bild der Situation machen können.

Abgesehen davon, dass Menschen welche eVoting kritisch gegenüberstehen, hier pauschal negativ konnotiert als «voreingenommen» bezeichnet werden, muss man sich ein bisschen fragen, welche Schlüsse die Bundeskanzlei aus der Wirkung der staatlichen Kommunikation während der Corona-Pandemie gezogen hat. Aus Sicht des BAGs hat es da an einer « kontinuierlichen, sachlichen und transparenten Kommunikation» ja ebenfalls nicht gemangelt, nichtsdestotrotz gibt es in diesem Land unterdessen nicht zuletzt wegen Corona einen steigenden Anteil an Politik-und Staatsverdrossenen welche das Vertrauen in den Staat verloren haben. Und es braucht nicht wahnsinnig viel Phantasie um zu erkennen, dass sich gerade Gruppierungen, welche schon während Corona keine der behördlichen Massnahmen als angemessen oder zweckmässig akzeptierten, auch im Falle von verlorenen eVoting-Abstimmungen lautstark in Szene setzen werden.

Und auch wenn sachlich kein Zusammenhang zwischen aktuellen Cyberproblemen des Bundes (Stichwort «Xplain») und dem eVoting-System der Post besteht: Der Umgang des Bundes mit Cyberrisiken ist nicht gerade vorbildlich und steigert das Vertrauen in staatliche Digitalkompetenzen definitiv nicht.

Technisch realitätsfern wirkt die Einschätzung des Restrisikos zu Risiko 5 («Stimmenkauf über anonyme Plattform»):

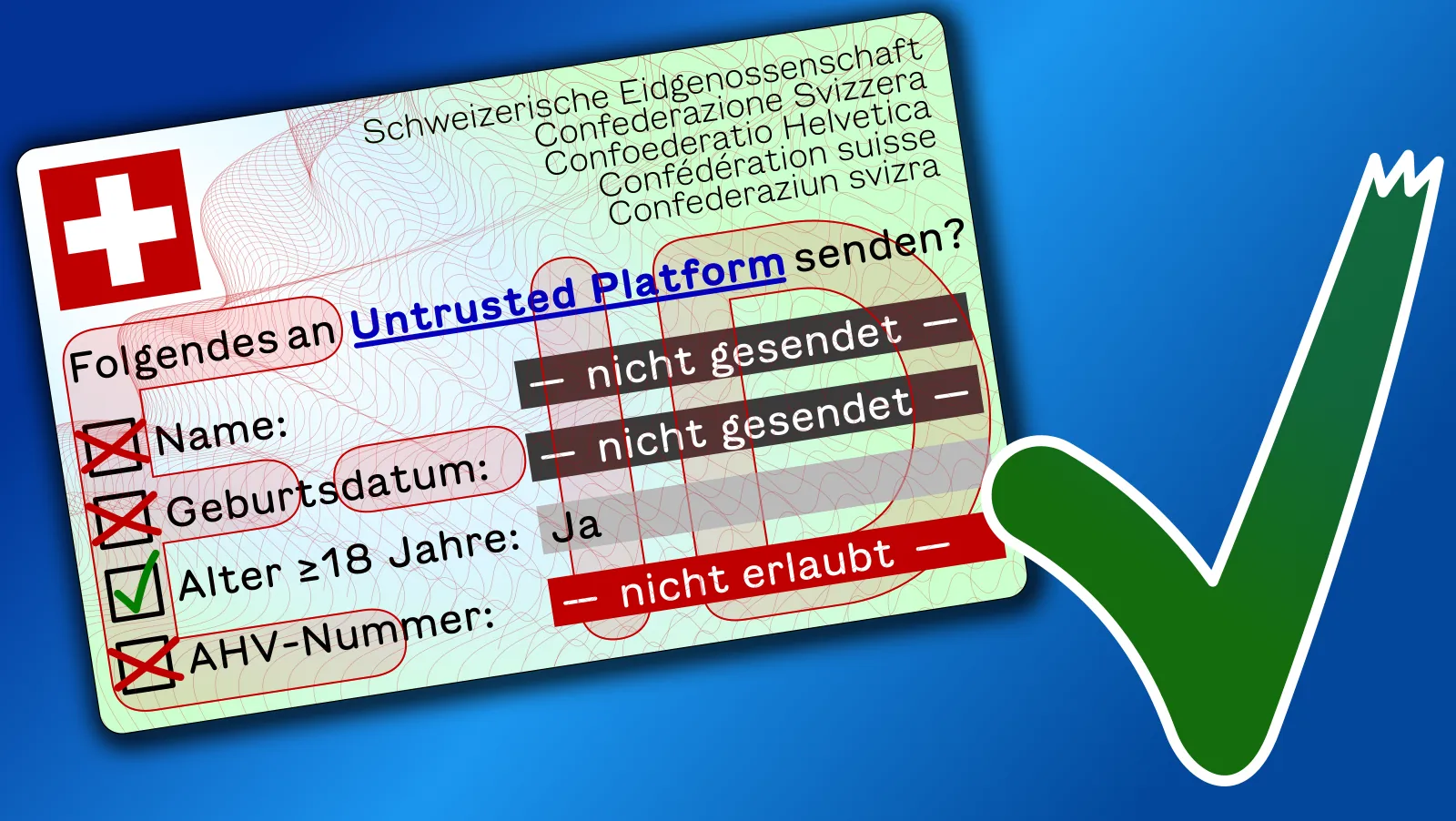

Das E-Voting-System stellt der stimmenden Person keinen Nachweis über ihre Stimmabgabe aus. So kann sie einem Käufer, der keinen (direkten oder indirekten [z.B. über Angestellte]) Zugang zum System hat, keinen Beweis für die gewünschte Stimmabgabe liefern. Der Käufer hat in einem solchen Fall also keine Garantie, dass die Stimme gemäss Kauf abgegeben wurde. Dies sollte ihn vom Stimmenkauf abhalten.

Das soll jetzt keine Anleitung zu einer Straftat (Stimmenkauf) sein, aber ich frage mich, ob der Bundeskanzlei bewusst ist, dass die Stimmabgabe in einem aus Systemsicht ungesicherten Browser geschieht, und dieser Browser durch Extensions erweitert werden kann welche Zugriff auf sämtliche User-Eingaben haben. Insofern dürfte es ein Leichtes sein, eine Stimmenkauf-Plattform mit einer Browser-Erweiterung zu verknüpfen welche die Stimmabgabe protokolliert, und die Bezahlung von der im Sinne des Käufers korrekten Stimmabgabe abhängig macht.

Interessant an Risiko 6 («Manipulation der Stimmen durch einen politisch motivierten Akteur mit hohen Ressourcen») ist, dass in der Restrisiko-Beurteilung die Druckereien erwähnt werden, in welche die Abstimmcodes auf die adressierten Stimmausweise gedruckt werden. Dieser Druckprozess stellt im Gesamtsystem quasi einen der Hauptrisikopunkte dar: einerseits können im Druck durch Vertauschen der Codes Stimmabgaben im Voraus manipuliert werden, andererseits können hier alle Informationen abgegriffen werden welche zum Beispiel zu einer Aufweichung der Anonymität benötigt werden. Es ist insofern zumindest erstaunlich, dass die Angreifbarkeit des Druckprozesses nicht an sich ein Risiko darstellt.

Ausserdem werden die Druckereien aufgefordert, während und nach dem Druck Massnahmen zum Schutz der Codes zu ergreifen, um einen Diebstahl der Codes zu verhindern.

Irgendwie erinnert dieser Satz an den im Nachgang zum Xplain-Hack an alle IT-Zulieferanten des Bundes verschickten Brief. Jedenfalls ist es mit einer Aufforderung an sich nicht getan, Kontrollen vor und während dem Druckvorgang müssten eigentlich selbstverständlich sein.

Sowohl aus technischer wie auch aus politischer Sicht «spannend» ist die Einschätzung des Restrisikos zu Risiko 7 («Verletzung Stimmgeheimnis durch einen politisch motivierten Akteur mit hohen Ressourcen»).

Die Stimme könnte zwar immer noch mit einem direkten Angriff auf den Computer der stimmenden Person aufgedeckt werden (indem das Klickverhalten ausspioniert wird), aber das Bewusstsein der Bevölkerung für die Verwendung von elektronischen Geräten für sensible Vorgänge wird zunehmend geschärft. Es kann deshalb von den Benutzenden des elektronischen Stimmkanals erwartet werden, dass sie die Verantwortung dafür übernehmen, dass das von ihnen verwendete Gerät den gängigen Sicherheitsvorkehrungen entspricht.

Auf welcher Basis die Bundeskanzlei zum Schluss kommt, dass das Bewusstsein der Bevölkerung für digitale Sicherheit zunehmend geschärft wird, steht leider nicht im Risikobericht. Angesichts der grossen Zahl an Cyber-Vorfällen und der fortlaufenden Warnungen durch das NCSC wirkt die Aussage zumindest mutig (wenn nicht sogar reichlich faktenfern). Schlussendlich wird hier die Verantwortung für eine sichere Abstimmung bzw. Stimmabgabe weitgehend auf die Stimmberechtigten abgewälzt. Und genau der Umstand, dass diesen mehrheitlich die technische Kompetenz dazu fehlt, ist und bleibt einer der Hauptkritikpunkte bezüglich eVoting.

Je nachdem wie die Stimmberechtigten andere Mittel nutzen (z.B. soziale Medien), können diese zudem viel leichter Rückschlüsse darauf zulassen, ob und wie jemand abstimmt oder wählt.

Ich würde mir wirklich wünschen, dass der Bundeskanzlei im speziellen wie auch der Bundesverwaltung im allgemeinen bewusst ist, dass ein grosser Unterschied zwischen einer Verletzung des Stimmgeheimnis durch einen Angreifer und der freiwilligen, individuellen politischen Meinungsäusserung im privaten oder öffentlichen Raum besteht. Der zitierte Satz lässt allerdings eher daran zweifeln.

Bezug auf die Weiterentwicklung des eVoting-System nehmen die Risiken 12 («Gefährdung Weiterentwicklung Sicherheitsanforderungen») und 13 («Mangel an unabhängigen Expertinnen und Experten»).

Die Teilnahme an Veranstaltungen zum Thema E-Voting bietet der BK die Möglichkeit, sich einen Überblick über die Expertinnen und Experten auf diesem Gebiet und über ihre Kompetenzen zu verschaffen. Damit kann jedoch nicht garantiert werden, dass sich diese Expertinnen und Experten bereit erklären, bei der Durchführung von unabhängigen Überprüfungen von E-Voting-Systemen mitzuwirken.

Die Weiterentwicklung des eVoting-Systems der Post war in den letzten Jahren stark geprägt durch einen wiederholten Dialog mit der Wissenschaft sowie der Teilnahme von Freiwilligen bei den öffentlichen Intrusion-Tests. Ob insbesondere die Bereitschaft von Freiwillen zur Teilnahme an weiteren Intrusion-Tests und Bug Bounty-Programmen anhält, wird von der Bundeskanzlei korrekterweise in Frage gestellt. Auch wenn das Finden einer eVoting-Lücke mit viel Fame verbunden ist, ist auf Dauer vermutlich auch der Aufwand zum Finden einer solchen recht hoch. Das dürfte viele White Hat-Hacker dazu verleiten, sich attraktiveren Zielen zuzuwenden bei welchen vor allem der monetäre Ertrag in einem besseren Verhältnis zum Aufwand liegt. Was in der Einschätzung fehlt, ist die Konsequenz aus einem Rückgang des Interesses der Security-Szene, ein sich weiterentwickelndes eVoting-System immer und immer wieder in der Freizeit und ohne Aufwandentschädigung auf Lücken abzuklopfen: Einerseits sinkt die Chance, dass allfällige Fehler vor einem Einsatz der Software gefunden werden, andererseits steigt das Risiko, dass nur noch ressourcen-starke Angreifer an den Intrusion-Tests teilnehmen. Ressourcen-starke Angreifer sind dann aber genau solche, welche allfällig gefundene Lücken nicht melden, sondern für eigene Zwecke ausnutzen.

Ein eigenartiges Risikobewusstsein zeigt sich schlussendlich bei Risiko 15 («Systemausfall während Urnengang»).

Die Tatsache, dass momentan die Post – und damit ein Unternehmen in öffentlicher Hand – Systemanbieterin ist, bietet jedoch eine starke Sicherheit in diesem Bereich.

Wieso ein Unternehmen der öffentlichen Hand einen Systemausfall besser verhindern kann als ein Privatunternehmen, weiss wohl nur die Bundeskanzlei. Die insgesamt doch recht häufigen kleinen Ausfälle des Ticket-Systems beim anderen grossen Unternehmen in öffentlicher Hand (SBB) oder Ausfälle beim eBanking-System der Post vermitteln eher eine andere Message (und war da nicht mal was mit dem elektronischen Impfausweis einer dem BAG nahestehenden Stiftung?).

Der Abstimmungstermin rückt näher, die Abstimmungsunterlagen werden versandt. Ein Teil der AuslandschweizerInnen erhalten kurz danach eine Mail, in der sie ihr Abstimmkanton einlädt, via eVoting schnell und einfach an der Abstimmung teilzunehmen. Ein Link auf die eVoting-Seite des Kantons ist in der Mail enthalten.

Dieser Link führt auf allerdings auf eine manipulierte eVoting-Seite welche unbemerkt vom Benutzer über ein Bot-Netz mit dem kantonalen eVoting-Server kommuniziert um die Umleitung zu verschleiern (es würde beim Kanton ja vermutlich auffallen, wenn tausende von Stimmen von derselben IP-Adresse stammen). Zur eigentlichen Manipulation würde der Angreifer den abschliessenden Bestätigungsschritt (der die Stimme effektiv abgibt) auslassen und anstelle des Finalisierungscodes (welcher dem Benutzer die erfolgreiche Übermittlung der Stimme anzeigt) eine unverdächtigte Fehlermeldung anzeigen, in der Hoffnung/Annahme, dass die entsprechend manipulierten Stimmberechtigten zu bequem/unkritisch/leichtgläubig sind um das Problem dem Kanton zu melden (allenfalls enthält die Fehlermeldung auch gleich einen „hilfreichen“ Link mit welchem man das Problem angeblich melden kann). Die auf der manipulierten Seite eingegebenen Stimmen werden also nicht gezählt.

Risikobeurteilungen durch die Kantone

Die drei Kantone Basel-Stadt, St. Gallen und Thurgau haben eine gemeinsame Risikobeurteilung erstellt, was angesichts der Ausgangslage nachvollziehbar ist. Ebenfalls nachvollziehbar ist, dass die Risikobeurteilung stark auf operative Themen rund um eine eVoting-Abstimmung fokussiert: schliesslich liegt die Verantwortung für Abstimmungen generell bei den jeweiligen Kantonen. Da ist es nachvollziehbar, dass unter anderem Risiken wie „[eVoting-]Computer funktionieren nicht und die Operationen können nicht durchgeführt werden“ oder „Infrastruktur der Post steht nicht zur Verfügung und die Operationen können nicht durchgeführt werden“ betrachtet werden (die zu ergreifende Massnahme ist in beiden Fällen ein Abbruch des eVotings für die betroffene Abstimmung, was je nach terminlicher Nähe zum Urnenschluss zu einen Verlust von Stimmabgaben führen kann). Wie schon bei der Beurteilung durch die Bundeskanzlei fokussieren wir uns im folgenden aber auf Risiken im Bezug auf die Korrektheit des Abstimmresultats und das Vertrauen in dieses.

Dass die Kantone näher am Thema sind, merkt man schon beim Risiko „Änderung der Daten bei der Druckerei„. Nicht nur werden mögliche Eintretensszenarien beschrieben (es braucht eine heimliche Zusammenarbeit zwischen einem Mitglied der Wahlbehörde und einem Druckerei-Mitarbeiter), es wird auch klar festgehalten, dass in solchen Fällen die elektronische Stimmabgabe abgebrochen werden muss und allenfalls bereits abgegebenen Stimmen ungültig sind (und, sofern die Zeit reicht, Stimmberechtigte rechtzeitig informiert werden und diese die Unterlagen noch haben, die Stimmabgabe auf Papier nachgeholt werden muss). Als Massnahmen zur Risikoreduktion werden ein umfassendes 4-Augen-Prinzip und eine durchgängige Verschlüsselung der relevanten Daten (insbesondere der Stimmrechtsausweise) aufgeführt.

Ebenfalls um den praktischen Betrieb geht es bei den Risiken rund um die Passwörter mit welchen das eVoting-System gesichert ist oder mit welchen nach der Abstimmung die elektronische Urne zur Auszählung geöffnet wird. Diese Passwörter werden zum Schutz vor Verlusten zusätzlich in einem Safe deponiert zu welchem nur zwei Personen gemeinsam Zugang haben. Dadurch verlagert sich das Schwachstellen-Risiko natürlich ein Stückchen Weit auf diese beiden Personen, was die Kantone dann (je nach Standpunkt pragmatisch oder optimistisch) mit „Die Mitarbeitenden des Kantons sind vertrauenswürdig“ als vertretbar erachten.

Ums Auszählen geht es beim Risiko „Ergebnisse können nicht rechtzeitig bestätigt werden„. Als Szenario steht hierzu im Vordergrund, dass der Verifier des eVoting-Systems eine Anomalie meldet deren Analyse über das Abstimmungswochenende hinaus andauert. In einem solchen Fall wäre das Abstimmresultat am Sonntag abend noch nicht verfügbar, und grundsätzlich wäre es denkbar, dass es anschliessend noch kippt. Die Kantone sehen aber eine eher geringe Eintretenswahrscheinlichkeit. Wie schon beim Bund setzt man unter aber auch darauf, dass das zum eVoting zugelassene Elektorat zu klein ist um Abstimmungen zu kippen. Diese Grenze liegt zur Zeit bei 10% des schweizweiten Elektorats und bei 30% des kantonalen (da ja nicht alle Kantone eVoting anbieten) wobei AuslandschweizerInnnen und Menschen mit Behinderungen von der Beschränkung ausgenommen sind.

Generell gehen die Kantone davon aus, dass die elektronisch abgegebenen Stimmen in etwa dieselbe Verteilung aufweisen wie diejenigen der klassischen Kanäle. Zum Risiko „Abweichung EV-Ergebnisse zu anderen Kanälen“ wird jedenfalls erläuternd festgehalten, dass „in der Vergangenheit (100 Urnengänge) keine bedeutenden Abweichung festgestellt [wurde]“.

Fazit

Die Risikobeurteilung ergibt insgesamt ein durchzogenes Bild. Wie schon eingangs erwähnt, basiert bei der Bundeskanzlei die Reduktion der Risiken in weiten Teilen auf neue und zusätzlich geschaffene rechtliche Voraussetzungen und Rahmenbedingungen. Unbestrittenerweise wirken diese stabilisierend und, soweit es um Strafbarkeit geht, abschreckend, aber der wiederholt erwähnte politisch motivierte Akteur mit hohen Ressourcen (Russland? China? USA?) wird sich dadurch nicht abschrecken lassen. So täuscht die tabellarisch ersichtliche Risikoreduktion darüber hinweg, dass die grundsätzlichen technisch bedingten Probleme noch dieselben sind wie vor 5 Jahren, und sich diese eben nicht durch rechtliche Bestimmungen etc vermeiden lassen.

Schlussendlich hängt vieles vom Verhalten der Stimmbürger ab, und deren Reaktion auf vermutete oder effektive Unstimmigkeiten während der Stimmabgabe. Hierzu muss man sich insbesondere fragen, wie kritisch allfällige Unstimmigkeiten wahrgenommen werden, wenn Bund und Kanton gleichzeitig die Botschaft «eVoting ist sicher» verkünden. Positiv ist aber immerhin, dass sich die Risikobeurteilung der Kantone stark auf die praktische Durchführung einer Abstimmung fokussiert und die getroffenen Massnahmen grundsätzlich zielführend sind. Offen bleibt auch bei den Kantonen die vielbemühte „Schwachstelle Mensch“ (die ist, in allenfalls abgeschwächter Form, allerdings auch heute schon vorhanden).

Im Bericht erkennbar ist, dass Kantone und Bundeskanzlei unter anderem darauf setzen, dass die Limitierung des Elektorats (und damit die Einschränkung der Möglichkeit, durch Manipulation des digitalen Kanals eine Abstimmung zu kippen) die Hürde für eine erfolgreiche Manipulation erhöht. Ob diese Hürde im worst case reicht, wird sich ebenso zeigen wie auch der Umgang mit Resultaten bei denen die klassischen Kanäle ein deutlich anderes Stimmverhalten zeigen wie der digitale.

Und damit sind wir bei den Kernproblemen welches wie die technischen schon seit Jahren bestehen, aber in der öffentlichen Diskussion kaum je vorkommen:

- Wie erkennen die Wahlkommissionen, dass die Resultate nicht korrekt sind, und wie gehen sie damit um?

- Wie gross ist die (faktische wie politische) Hürde, um eine Abstimmung zu invalidieren und zu wiederholen? Und, falls eine Wiederholung dann ohne korrumpierten digitalen Kanal erfolgt: Werden die Auslandschweizer diese Einschränkung akzeptieren?

- Wie reagiert die politische Schweiz wenn eine unterlegene Partei die Resultate anzweifelt (und unter Umständen ihr weiteres politisches Handeln auf diese gestohlene Abstimmung aufsetzt) während Kantone und BK keinen Missbrauch feststellen können?

Der Risikobericht setzt hierzu auf sachliche und transparente Kommunikation. Ich wäre froh, in Realität nicht herausfinden zu müssen ob das reichen würde.

Es ist 12 Uhr am Abstimmsonntag, die Auszählung der Stimmen und das Warten auf das Ergebnis beginnt. Schnell zeichnet sich ein Kopf-an-Kopf-Rennen ab, und schlussendlich geht die Abstimmung mit 50.5 vs 49.5 Prozent aus. Das Zünglein an der Waage spielen die AuslandschweizerInnen: Das Ergebnis der in der Schweiz wohnhaften StimmbürgerInnen liegt bei 49.5 vs 50.5, die Auslandstimmen fallen jedoch 82 zu 18 aus und kippen das Ergebnis. Die Konsternation ist gross, und schnell wird die Korrektheit des Ergebnisses in Frage gestellt.

PS: Zum Szenario

Die Einschübe beschreiben ein fiktives und in dieser ausgeprägten Form unwahrscheinliches Angriffsszenario. Unwahrscheinlich deshalb weil kaum genügend Stimmberechtigte an der fingierten Umfrage teilnehmen würden, weil der eine oder die andere Stimmberechtigte die Mail mit dem falschen Link vermutlich dem zuständigen Kanton melden würde, weil das Fehlen des Finalisierungscodes der einen oder dem anderen auffallen würde (die offizielle eVoting-Info-Seite hat mehr Details zur Bedeutung dieses Codes), und weil so schlussendlich zuwenige Stimmen verfälscht (bzw. wie im Beispiel nicht gezählt) würden um ein Resultat zu kippen (bei der Konzernverantwortungsiniative lag die Differenz bei knapp 40’000 Stimmen).

Unwahrscheinlich heisst aber nicht unmöglich, und im beschriebenen Szenario wäre es zumindest nicht abwägig anzunehmen, dass zumindest einzelne Stimmabgaben verfälscht wurden. Und damit stellt sich die Frage, wieviel Fehler und Unsicherheiten ein eVoting-System ertragen kann, bevor das Vertrauen sowohl in den elektronischen Kanal wie auch in den Abstimmprozess als ganzes in Gefahr gerät und man eine Abstimmung für ungültig erklären müsste. Gerade in der Schweiz mit ihrer langen direktdemokratischen Tradition wäre dies fatal. Die Kantone stufen in ihrer Beurteilung die Eintretenswahrscheinlichkeit zwar als gering ein, betrachten das Risiko insgesamt aufgrund der potentiellen Auswirkungen aber trotzdem als signifikant.

12 Kommentare

Der Kontext is viel weiter, nicht nur auf die Post beschraenkt. Angriffsszenarien sind :

– wie komme ich zu neuen Accounts.

Ein neues Account wird bei Erreichen des Stimmalters von der Einwohnerkontrolle der Gemeinde erstellt. Wer kann neue Accounts erstellen ? Und allenfalls noch ein paar Zusaetzliche. Das Stimm-Account ist dann schweizweit gueltig, aeh eigentlich weltweit.

– Aenderungen am Account

Gehen wir davon aus, die Wohngemeinde hat den alleinigen Schreib-/Aenderungs-Zugriff auf das Account. Das muss so sein, weil nur diese alle Daten praezise kennt. Geburtsdaten, davon Stimmrechtsalter, allenfalls Stimmrechtverlust, Bevormundung, Todeszeitpunkt, Name, dazu auch Namensaenderungen, Wohnort, dieser fuer lokale Abstimmangelegenheiten, allenfalls Biometriedaten.

Bei Allem wie bisher mit Dokumenten .. bedeutet .. das Login verloren .. man muss auf der Gemeinde vorbei, sich wie ueblich ausweisen, und bekommt ein Neues. .. nicht praktisch.

Wie eine Kreditkarte. Ich rufe auf der Gemeinde an.. Hier Christoph.. ich habe mein Login verloren, schicken sie ein Neues. Das Bestehende wird gesperrt, und ein Neues kommt per Post … allenfalls leider erst nach der Wahl. Auch nicht gut.

Allenfalls waere Biometrie eine Moeglichkeit.

Es wird erwartet schnell und sicher zu einem neuen Login zu kommen. Wie auch immer.

Im Ausland uebernimmt das Konsulat, resp die Botschaft die Funktion des Wohnortes.

Jemand stirbt oder geht verlustig. wird das Account gelöscht, wieder muss die Wohngemeinde die Mutation vornehmen. Nach welcher Frist ?

Man sieht, der Server der Stimmrechts Accounts darf nicht bei der Post stehen, sondern bei den Gemeinden. Die Post darf gar nicht alle Daten haben, auch nicht mutieren.

Reden wir vom selben eVoting? Nach meinem Verständnis (und gemäss https://www.evoting-info.ch) braucht es fürs eVoting kein Account an sich, die Identifikation/Authentisierung erfolgt mit dem auf dem Stimmrechtsausweis aufgedruckten Code (und dieser ändert sich mit jeder Abstimmung).

Ja. Stimmt. Ich habe mich nicht ge-updated auf das beschriebene Szenario. Das von mir beschriebene Problem verschwindet solange die Datenbank bei der Gemeinde steht. Die muss erstellt und mutiert werden. Die erstellen dann also Einmal-stimmausweise. Wenn man den verliert macht man eben nicht mit, wie mit dem heutigen auch. Der Gewinn gegenüber eine Papierabstimmung, per Post, resp bei der Gemeinde eingeworfen, ist aeh .. fast Null. Ausser, ich kann auch vom Homeoffice in Bali teilnehmen.

Wenn der Einmal-Stimmausweis für sich alleine schon gültig ist, muss ein Angreifer sich solche Einmal-Stimmausweise organisieren. Wie das ging sah man bei den Covid Zertifikaten. Berechtigte stellten ein paar Zertifikate zuviel aus. Die sind nachher zwar rueckverfolgbar, aber nur wenn’s auch so geplant wurde. Der Unterschied zu papierenen Abstimmungszetteln .. Eine abstimmende Person darf nur zwei Couverts in die Urne einwerfen. Brieflich kann man mehr Couverts einwerfen. Aber alle Couverts werden gegen das Personenregister geprueft.

Das Problem kommt bei der Schnittstelle zwischen Gemeinde und Post. Wie auch immer diese Schnittstelle definiert ist.

Das bisher geplante Konzept ist stolz darauf, dass die Resultate nicht mehr den Personen zugeordnet werden können. Ich bin überhaupt nicht beeindruckt und wuerde diese Kontrollmoeglichkeit vermissen. Ich kenne eigentlich niemanden, der ein Geheimnis um sein Stimmverhalten macht. Es wuerde mich viel mehr beeindrucken, wenn zB Freiwillige anonymisiert Waehler anrufen und die Resultate ueberpruefen. Wie findet man heraus, dass 1000 nichtexistente Leute gewaehlt haben, wenn der Bezug zu den Personen weg ist ?

Du zeigst gerade, dass es von Seiten der Kantone (die sind in den Kantonen fürs eVoting zuständig, nicht die Gemeinden) noch einiges an Aufklärungsarbeit braucht um eVoting verständlich machen.

Ein Stimmbürger-Register gibt es heute schon, ohne ein solches könnten auch die Abstimmunterlagen nicht erstellt werden. Und das scheint hinreichend gut gesichert zu sein, das Problem der zusätzlich ausgestellten Stimmrechtsausweise auf Phantom-Namen besteht ja bei einer Briefabstimmung (wo es keine Spuren hinterlässt) noch viel ausgeprägter als beim eVoting.

PS: Stimmen können auch heute schon nicht dem Abstimmenden zugeordnet werden (im Wahllokal werden die Stimmrechtsausweise separat eingesammelt, bei brieflicher Stimmabgabe sind die Stimmen separat in einem Couvert). Stimmgeheimnis schützt nicht nur deine Meinungsbildung sondern verhindert auch Stimmenkauf (da der Kaufende keine Garantie dafür hat, dass Du auch effektiv so abstimmst wie er bezahlt hat).

Reicht das überhaupt als Wähler, seine eigene Stimme zu prüfen, bevor sie definitiv ist? Was ist, wenn sie erst kurz vor Ende der Abstimmung verändert wird? Muss der Wähler nicht insbesondere im Endergebnis prüfen, wo er dann aber auch nichts mehr korrigieren kann?

Das System ist so ausgelegt, dass genau das nicht passieren kann (Veränderung nach Verifikation durch den Stimmbürger). Das „wie“ ist Teil der Kryptografie/Mathematik im eVoting-System, was es dann eben recht schwierig macht, das im Detail zu erklären (bzw. überhaupt erst nachvollziehen zu können).

Danke für die tolle Analyse, Zusammenstellung und das Beispiel.

Die Risiken bei der Code-Produktion, Lieferung, Druck etc. werden von den Behörden wie üblich kleingeredet. Gleich wie bei den anderen bedenklichen Risikoverschiebungen in den grünen Bereich seit der letzten Analyse.

Ich denke, mit E-Voting wird auch der Stimmenhandel bald einmal zum Big Business: Ein Wahlzettel bei den aktuell laufenden Nationalrats- und Ständeratswahlen hat einen Geldwert von mehreren hundert Franken, wenn man sich die Budgets der einzelnen Parteien und Kandidaten anschaut. Einen Stimmenanteil mit einigen Mausklicks zu handeln anstatt die APG und andere Werbefirmen zu finanzieren kann sich also durchwegs lohnen.

Ich denke, der Kauf von Stimmen wird eher nicht vom Budget eines Kandidaten durchgeführt, noch wird der Kandidat das wollen. Das werden externe Interessensgruppen sein, die ein bestimmtes Wahlergebnis herbeiführen wollen. Z.B. Kandidaten einer bestimmten politischen Ausrichtung.

Die Juso und ich glaube auch die JF haben bereits ‚Abstimmungspartys‘ veranstaltet bei denen man mit dem Abstimmungscouvert gratis herein kam. Die (j)SVP bot gratis Tattoos an wenn das Abstimmungscouvert abgegeben wurde …..

Der Kauf von Stimmen liegt durchaus im Budget einer Partei und das sollte uns zu denken geben.

Ja, das Szenario „ich kauf einfach Abstimmcouverts“ gibt es auch ohne eVoting schon. Mit eVoting wird es etwas einfacher, da ein Eingreifer dazu nicht mal mehr das Haus verlassen muss.

Zusätzlich zu dem hier genannten, für mich sehr validen Problemen, sehe ich noch weitere:

1. Wenn ein Angreifer unliebsame Wähler vom Wahlvorgang abhalten will, hat er neu die Möglichkeit, das private IT-Equipment dieser Wähler zu attackieren. Natürlich so zeitnah, dass das Opfer keine Zeit hat, selber nach Alternativen zu suchen (Nachbarn, …). Das ist wie das verhindern, den Fussweg zum Wahllokal anzutreten

2. Firmen arbeiten üblicherweise mit SSL-Interception auf der Firewall. Hier stimmt dann natürlich der Fingerprint des SSL-Zertifikates, das (hoffentlich) auf den Papier-Instruktionen ausgedruckt ist, nicht. Das wird aber benötigt, damit der Wählende überprüfen kann, ob er mit der korrekten Instanz interagiert. So eine SSL-Interception kann natürlich auch ein Trojaner durchführen, da dieser (wie ein Web-Modul im Browser selber) den Netzverkehr dann im Klartext sieht und beliebig manipulieren kann. Deshalb müsste auch ein Hinweis in den Wahlunterlagen sein, dass dies unbedingt nicht auf einem Firmengerät durchzuführen ist und wie der präsentierte SSL Thumbprint aussieht und zu überprüfen ist

3. Es gibt nichts einfacheres, als Papierzettel unter Zeugen zu lesen, zu sortieren und zu zählen. Das kann praktisch jeder Mensch und es versteht auch jeder Mensch. Bei Verdacht auf Wahlbetrug (und sei es nur, dass ein Kandidat das Gefühl hat, ihm wäre die Wahl gestohlen worden – Parallelen zu den USA sind nicht zufällig) wird es sehr schwer, die Technik hinter dem eVoting einem Zweifler so glasklar erklären zu können wie in der Situation, dass Papierzettel vorliegen.

Demokratie ist nicht digitalisierbar!