Heute mit verwirrenden Ferienfoto-Analysen, nicht so privatem Browsen, KI für Heimcomputer und lieben Hackern.

Die Redaktion präsentiert jeden Dienstag die Geschichten, die sie bewegt, aufgerüttelt oder zum Nachdenken angeregt hat.

Inhalte

Toggle«Mailand oder Madrid, Hauptsache Italien»

Dass Ermittlungsbehörden AI auch zur Lokalisierung von Bildern einsetzen, dürfte niemanden in unserer Leserschaft überraschen. Und Artikel wie The latest viral ChatGPT trend is doing ‘reverse location search’ from photos oder This ChatGPT prompt can find anyone, anywhere (The AI GeoGuessr) implizieren, dass ähnliche Mittel auch Privaten zur Verfügung stehen.

Die Sommerferienzeit bietet eine gute Gelegenheit, dies anhand von Schnappschüssen in der Praxis zu testen. Wo wohl die Leserin in den Ferien ist, welche dieses Bild mit einem von uns geteilt hat?

Wir haben die frei verfügbaren Versionen von Copilot, ChatGPT und Gemini gefragt, wo dieses Bild aufgenommen worden sei.

- Copilot: «Das Gebäude mit der markanten grünen Kuppel und dem Kreuz darauf sieht stark nach der Peterskirche in Zürich aus. Sie befindet sich in der Altstadt und ist bekannt für ihre große Turmuhr – die größte in Europa! Die umliegenden Gebäude und die städtische Kulisse passen ebenfalls gut zum Zentrum von Zürich». St. Peter in Zürich hat keine Kuppel, die Kirche auf dem BIld keine Turmuhr, aber abgesehen davon: OK, passt. Stellt man dieselbe Frage auf Englisch, erkennt Copilot im Bild den Berliner Dom. Der hat immerhin ne grüne Kuppel …

- ChatGPT: «Dieses Bild zeigt die Basilica di San Francesco in Piacenza, Italien. Die markante grünliche Kuppel und die Architektur des Kirchengebäudes sind charakteristisch für dieses Bauwerk.» In Englisch befragt erkennt ChatGPT hier die Basilica di San Gaudenzio in Novara. Immerhin konsequent betont der Bot in beiden Fällen die (in Realität nicht vorhandene) grüne Kuppel.

- Gemini: «Das Bild zeigt ein Gebäude mit einer großen grünen Kuppel und einem Kreuz auf der Spitze. Nach meinen Recherchen und Vergleichen mit bekannten Gebäuden, handelt es sich höchstwahrscheinlich um die Basilika San Vittore al Corpo in Mailand, Italien. Die grüne Kuppel ist ein markantes Merkmal dieser Basilika und passt gut zu den Gebäuden und dem Himmel auf dem Foto.» Auch bei dieser Basilika sucht man die «markante» grüne Kuppel in Realität vergeblich.

Nun kann man nicht ganz zu Unrecht einwenden, dass die frei verfügbaren Chatbots vielleicht nicht das beste Tool hierzu sind. Wir haben noch zwei weitere Versuche unternommen:

- img2geo.com ist eine auf Bilder-Lokalisierung spezialisierte Webseite, die sich spezifisch an Geoguesser und Journalisten wendet. Obiges Bild verortet sie (ohne Angabe von Details) mit 60 % Wahrscheinlichkeit in Mailand, mit 25 % in Rom, und mit 15 % schlussendlich in Buenos Aires.

- Wir haben ChatGPT zusätzlich mit dem im eingangs erwähnten Artikel enthaltenen Prompt gefüttert. Damit erstellt der Chatbot in einer ersten Runde eine Shortlist bestehend aus Novara, Mailand, Bologna, Parma und Zagreb, bevor er sich auf Novara (und Mailand als Alternative) festlegt. Spannend ist auch hier die Begründung («The basilica is a precise match in dome shape, copper oxidation, and proportions.» / «Die Basilika entspricht in Kuppelform, Kupferoxidation und Proportionen genau diesem [Vor]bild.»), obwohl die Kuppel in Novara weder eine Kupferabdeckung besitzt noch von den Proportionen her dem Bild ähnelt. ChatGPT bietet zusätzlich an, das Resultat per Websuche zu verifizieren. Das Ergebnis spricht ohne weiteren Kommentar für sich.

- Copilot bildet bei Verwendung desselben Prompts eine Shortlist aus Wien, Budapest, München, Prag und Mailand, und «erkennt» schlussendlich die Karlskirche in Wien.

- Sehr unspezifisch bleibt die Shortlist von Gemini, sie umfasst Italien, Spanien, Frankreich, Griechenland und Argentinien. Im zweiten Suchschritt «denkt» das LLM kurz über die eigentlich richtige Stadt nach, legt sich am Schluss aber auf die Basilica di San Lorenzo Maggiore in Mailand fest.

Aufgrund des breiten Spektrums an Antworten dürfte es nicht überraschen, dass keiner der Versuche die Kirche (oder nur schon die Stadt) identifizieren konnte. Ist das nun ein Grund, sich in Sicherheit zu wiegen, falls man Bilder seines geheimen Rückzugsorts via Social Media teilt? Leider nein. Das Bild ist nicht gerade sehr reich an Details, und die LLMs versuchen einfach, das für sie Beste daraus zu machen. Bei Bildern mit eindeutigeren Merkmalen raten die LLMs unterdessen recht gut, und oft reicht ja schon die ungefähre Region, um zu viel über seinen Aufenthaltsort zu verraten. Auch ist davon auszugehen, dass spezifisch trainierte, hochwertige Modelle (wie sie zum Beispiel Ermittlungsbehörden verwenden dürften) bessere Ergebnisse produzieren.

Wo das Bild effektiv aufgenommen wurde? Das herauszufinden sei der Leserschaft als Übung überlassen.

Private Browsing isn’t …

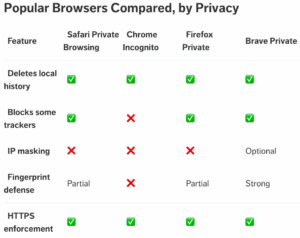

Wer seine Browser-Spuren verbergen will, greift hin und wieder gerne zum Private- oder Inkognito-Modus, welchen alle gängigen Browser anbieten. Entsprechende Empfehlungen finden sich auch immer wieder in Online-Ratgebern. Oft ist Usern aber nicht im Detail bewusst, welche Spuren dabei effektiv verborgen bleiben, und ob/wie sie weiterhin erkennbar sind.

Vereinfacht gesagt wirken die Inkognito-Modi im Browser nur lokal auf dem jeweiligen Computer:

- Verborgen (bzw. nach dem Schliessen des Browser-Fensters gelöscht) werden primär Dinge wie Browser-History und Cookies.

- Erhalten bleiben alle anderen lokal anfallenden Daten wie zum Beispiel im Browser gespeicherte Login-Daten, angelegte Bookmarks oder im inkognito-Modus heruntergeladene Files

- Und erkennbar/identifizerbar bleibt man auch im Web, sei das durch Browser-Fingerprinting, andere Tracking-Methoden oder schlicht die eigene IP-Adresse.

Das Mac Security Blog hat das am Beispiel von Safari in «Is Private Browsing on Safari Really Private?» zusammengefasst. Die im Blogpost enthaltene Übersicht ist auch für Nutzerinnen anderer Browser relevant.

Wer mehr Anonymität braucht, verwendet mit Vorteil den Tor-Browser (oder im Apple-Universum den iCloud Private Relay). Und/oder nutzt Anti-Tracking-Addons für seinen Lieblingsbrowser.

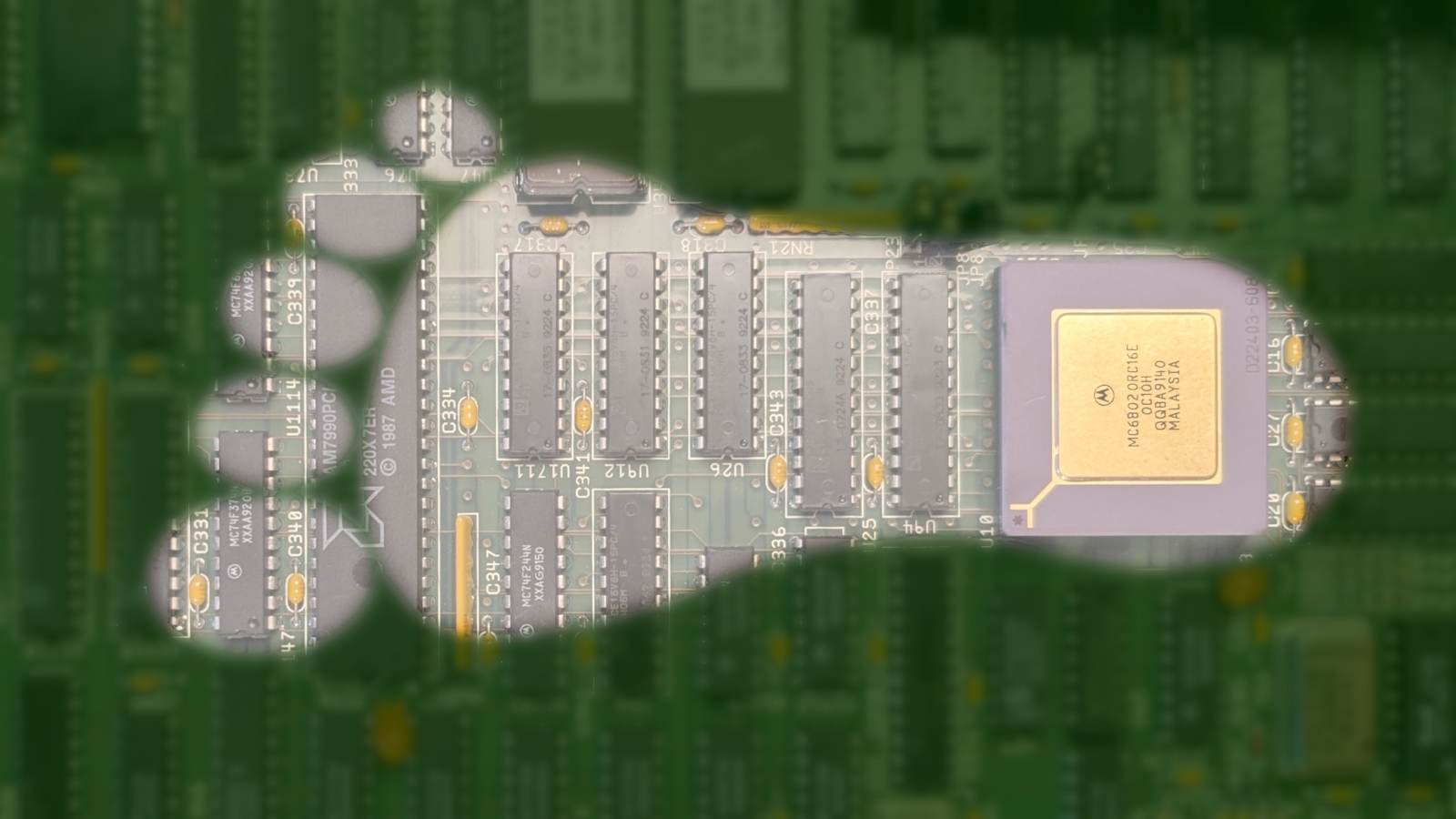

Unbesiegbare Computerspiele, ganz ohne moderne KI

Computer-Spiele gibt es praktisch schon seit es Computer gibt, und ähnlich lang gibt es Anstrengungen, den Computer zu einem für Menschen ernstzunehmenden Gegner zu machen. Dass es dazu weder AI noch intensive Rechenleistung braucht, hat ein Software-Entwickler anhand eines in – zur Homecomputer-Ära dominanten – Programmiersprache BASIC geschriebenen Spiels gezeigt. Er analysierte ein im 1973 erschienenen Buch BASIC Computer Games enthaltenes Spiel namens Hexapawn, welches ihn als Jugendlicher insofern beeindruckte, als dass es jeweils nach wenigen Runden unbesiegbar wurde.

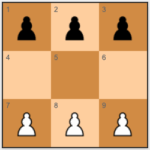

Hexapawn ist quasi eine Art Mini-Schach auf einem 3×3-Feld, bei welchem beide Spieler mit je drei Bauern auf ihrer jeweiligen Grundlinie beginnen. Ziel ist es, unter Einhaltung der Schachregeln mit einer Figur auf die Grundlinie des Gegners zu gelangen.

Es gibt für dieses Spiel für den Spieler mit den schwarzen Figuren einen optimalen Algorithmus, mit welchem der Spieler mit den weissen Figuren immer verliert.

Da dies für ein Computer-Programm nicht sonderlich sinnvoll ist (wer spielt schon gegen ein Programm, gegen welches man von Anfang an verliert), liess sich der Entwickler des BASIC-Programms etwas anderes einfallen: Er legte eine Bibliothek aller möglichen Züge im Programmcode ab und gestaltete das Programm so, dass es bei jedem Zug in dieser Bibliothek nachschaute, welche Züge momentan möglich sind und dann zufällig einen davon auswählte. Um von Spiel zu Spiel «dazuzulernen», löschte das Programm, falls es verlor, jeweils den letzten gespielten Zug aus der Bibliothek, da dieser ja zur Niederlage geführt hatte. Nach einigen Runden blieben so nur noch «erfolgreiche» Züge übrig und das Programm wurde unschlagbar. Aus Sicht des uninformierten Spielers wirkte das, als ob das Programm zu gewinnen gelernt hatte.

Im Browser spielen lässt sich diese «selbstlernende» Version von Hexapawn hier. Damit kann man auch gut nachvollziehen, dass der (mit schwarz spielende) Computer den zum Verlust führenden Zug genau einmal macht, und bei der nächsten Runde einen anderen Weg wählt.

(Es gab in der Homecomputer-Zeit übrigens noch andere «KI»-Spiele, beispielsweise «Tiere raten» («Animals»), das mit dem Apple ][ mitgeliefert wurde. Der Computer versuchte, ein vom Menschen gewähltes Tier mit Ja/Nein-Fragen zu erraten. Wenn das nicht gelang, wurde der Mensch um eine Frage gebeten, mit der sich sein Tier vom falsch geratenen unterscheidet.)

«Hacker hacken Safe-Space-App»

Wieder einmal hat eine Software, die als «sicher» vermarktet wurde, das eklatante Fehlen genau dieser Sicherheit aufgezeigt.

In diesem Fall geht es um eine App, mit der sich Frauen in einer sicheren Umgebung austauschen können sollten. Um diesen «Safe Space» zu gewährleisten, mussten Frauen Selfies bzw. Fotos von Identiätsdokumenten hochladen. Vor einer Woche wurden 13’000 dieser Dokumente in einem ungeschützten Speicherbereich bei Google gefunden, nun auch noch über eine Million privateste Chatnachrichten (Paywalls). Da die App («Tea») vor allem auf den US-Markt zielte, dürften hierzulande wenige betroffen sein. Es ist aber ein guter Zeitpunkt (zusammen mit den schlecht geschützten McDonalds-Psychogrammen, über die wir vor zwei Wochen berichteten, wieder einmal einige wichtige Punkte in Erinnerung zu rufen:

- «Hacker haben gehackt» ist in vielen Fällen eine völlige Fehlrepräsentation der Fakten, betont Michał „rysiek“ Woźniak. Mit dieser Aussage würde viel Schindluder getrieben. So seien im Falle der plötzlich angeblich defekten polnischen Züge auch solche «böse Hacker!»-Anschuldigungen gemacht worden, obwohl die Personen im Auftrag der Besitzerin der Züge nach diesem Problem suchten. (Übrigens eine faszinierende Tech-Detektiv-Suspense-Story, für alle, die sie noch nicht kennen.)

- In vielen Fällen sind solche Datenlecks eben nicht das Resultat eines «bösartigen Hackerangriffs», sondern von (zumindest) Fahrlässigkeit bzw. Inkompetenz seitens der Betreiber: Die Daten wurden ungeschützt (im Falle der «Tea»-ID-Scans) gespeichert oder waren mit einem Passwort «geschützt», welches an alle Nutzer verteilt wurde (im Falle der «Tea»-Chats).

- Leider sieht man von aussen einer Software nicht an, ob sie sicher ist oder nicht. Es gibt ein paar Warnsignale, anhand derer man Zweifel an der Sicherheit der Software bekommen sollte (unrealistische Versprechungen, fehlende Erfahrung, …). Aber es gibt keine gute Zeichen, die Entwarnung geben. Wenn es wichtig ist, dass die Software sicher ist, muss man eigene Experten vorbeischicken – falls der Hersteller da mitmacht.

- Auch für den Softwareentwickler und seine Kunden muss klar sein: IT, richtig eingesetzt, spart Kosten. Aber sie zuverlässig aufzubauen und zu betreiben ist auch nicht gratis. Deshalb braucht es im Vorfeld eine klare und ehrliche Abschätzung, wie hoch der Aufwand ist, mit dem man sich den Effizienzgewinn erwirtschaftet.

An vielen Stellen wird jetzt Software von unerfahrenen Personen in wenigen Stunden nur mit KI-Hilfe «entwickelt», ein Prozess, der als «vibe coding» bekannt ist. Zumindest eine dieser KI-Firmen wirbt damit, dass eine Einzelperson in nur vier Tagen über 16 Gesundheits-Apps programmiert haben soll, die zusammen eine vollständige Gesundheitsmanagementplattform von Telemedizin über Management der Arzt-Rezepte uvam. anbiete. Es ist fraglich, wie jemand auf die Idee kommt, solche Apps für den Umgang mit Gesundheitsdaten von echten, lebendigen Patient:innen anzubieten.

Aber davon werden wir zukünftig noch mehr sehen. Und alle Leute werden überrascht sein, wenn dann ein Sicherheitsproblem auftaucht und Millionen an Patientendaten in falsche Hände gelangen.

Und schliesslich:

- Apple hat in UK bekanntlich die erweiterte Ende-zu-Ende-Verschlüsselung von iCloud-Inhalten deaktiviert, um nicht mit UK-Gesetzen in Konflikt zu kommen (siehe DNIP Briefing #12 und #14). Nun gibt es Anzeichen, dass UK auf Druck der USA einen Rückzieher machen wird (ArsTechnica, Hacker News). Das wäre eine aus Sicht des Datenschutzes durchaus erfreuliche Entwicklung. Allerdings wäre es aus einer langfristigen Optik heraus besser, wenn dies aus grundsätzlichen Überlegungen heraus passieren würde und nicht nur, um Trump oder Vance nicht zu verärgern …

- Auch die Linux-Distribution Debian hat jetzt auf 64-Bit-Zeitstempel gewechselt. Zumindest alle neuen Anwendungen sollten damit Jahr-2038-tauglich sein. Aber insbesondere in eingebetteten Systemen haben wir immer noch alte Software und werden weiterhin alte Software auch in neuen Geräten eingebaut. Also in all‘ den Geräten, die irgendwo drin «unsichtbare» Computer verbaut haben, also jegliche «Steuerungselektronik» und «Smart-Home»- oder «Smart-City-» oder …-Funktionalität.

- Wer «souveräne IT» sagt, müsste eigentlich immer auch «souveräne soziale Netze» sagen. Und ja, da gibt es das sogenannte Fediverse, ein unabhängiges, verteiltes soziales Netz. Wer das Fediverse kennt, sucht vielleicht auch die Deutschschweizer Journalist:innen und Medien dort. Dazu gibt es jetzt einen Überblick mit der Möglichkeit, diesen Personen und Medien gleich im Fediverse zu folgen. Natürlich auch mit der DNIP-Redaktion.

4 Kommentare

Zum Thema Bild-Erkennung/-Lokalisation kann die Serie/Playlist „Geo Detectives“ vom YouTube Kanal „GeoWizard“ interessant sein. Ganz oder weitgehend ohne AI, dafür mit sehr viel Zeitaufwand, Google (Earth) und eigenen Erfahrungswerten werden eingeschickte Fotos mit grossem Erfolg lokalisiert.

Zur Bildersuche. Lieb, dass Ihr AI tools probiert habt. Ich ging (wie immer) gleich zur Google Bildersuche. Und habe quasi in den ersten paar Bildern die Tempio del Sacro Cuore, Bolognia erkannt.

Nun, kann man sich fragen, ob Google auch AI einsetzt … oder ob’s einfach ein normaler Bildervergleicher ist.

Allenfalls werden die AI Tools besser, wenn sie nicht alles auf’s Mal koennen wollen/sollen.

Chiesa Del Sacro Cuore in Bologna …. Goggle Lens ohne Umstände 😉

Genau 🙂

Es ist erstaunlich, wie die LLMs da irren. Aber dann, wenn man „Nö, ist in Bologna“ nachschiebt, schlussendlich auch die richtige Antwort finden.